KI-Agenten als Sicherheitsrisiko: Warum Banken und Versicherungen jetzt handeln müssen

48 Prozent der Cybersecurity-Experten stufen autonome KI-Agenten als den gefährlichsten Angriffsvektor des Jahres 2026 ein. Gleichzeitig sind 44 Prozent der deutschen Finanzunternehmen noch nicht vollständig DORA-compliant. Diese Kombination ist brisant – und verlangt sofortiges Handeln.

Von Stephan Ferraro, Gründer und Geschäftsführer der Aionda GmbH

Die neue Bedrohungslandschaft: KI-Agenten im Unternehmenseinsatz

Die Ära der passiven KI-Assistenten ist vorbei. Im Jahr 2026 dominieren sogenannte “Agentic AI”-Systeme die Technologielandschaft: autonome KI-Agenten, die eigenständig Entscheidungen treffen, Aktionen ausführen und über mehrere Systeme hinweg operieren. Was für Effizienzgewinne sorgt, eröffnet gleichzeitig eine völlig neue Angriffsfläche, die klassische Sicherheitsarchitekturen nicht abdecken.

Laut einer aktuellen Erhebung von Dark Reading betrachten nahezu die Hälfte aller befragten Security-Professionals autonome KI-Agenten als die grösste Bedrohung des Jahres. Cisco bestätigt diesen Trend in seinem “State of AI Security 2026”-Report und warnt vor einer exponentiell wachsenden Angriffsfläche durch Prompt-Injection-Attacken, Jailbreaks und die Kompromittierung von Agent-Frameworks.

Für Finanzinstitute – Banken, Versicherungen, Zahlungsdienstleister – ist diese Entwicklung besonders kritisch. Sie operieren in einem hochregulierten Umfeld und verarbeiten die sensibelsten Daten überhaupt: Finanzinformationen, Kontodaten, Transaktionshistorien.

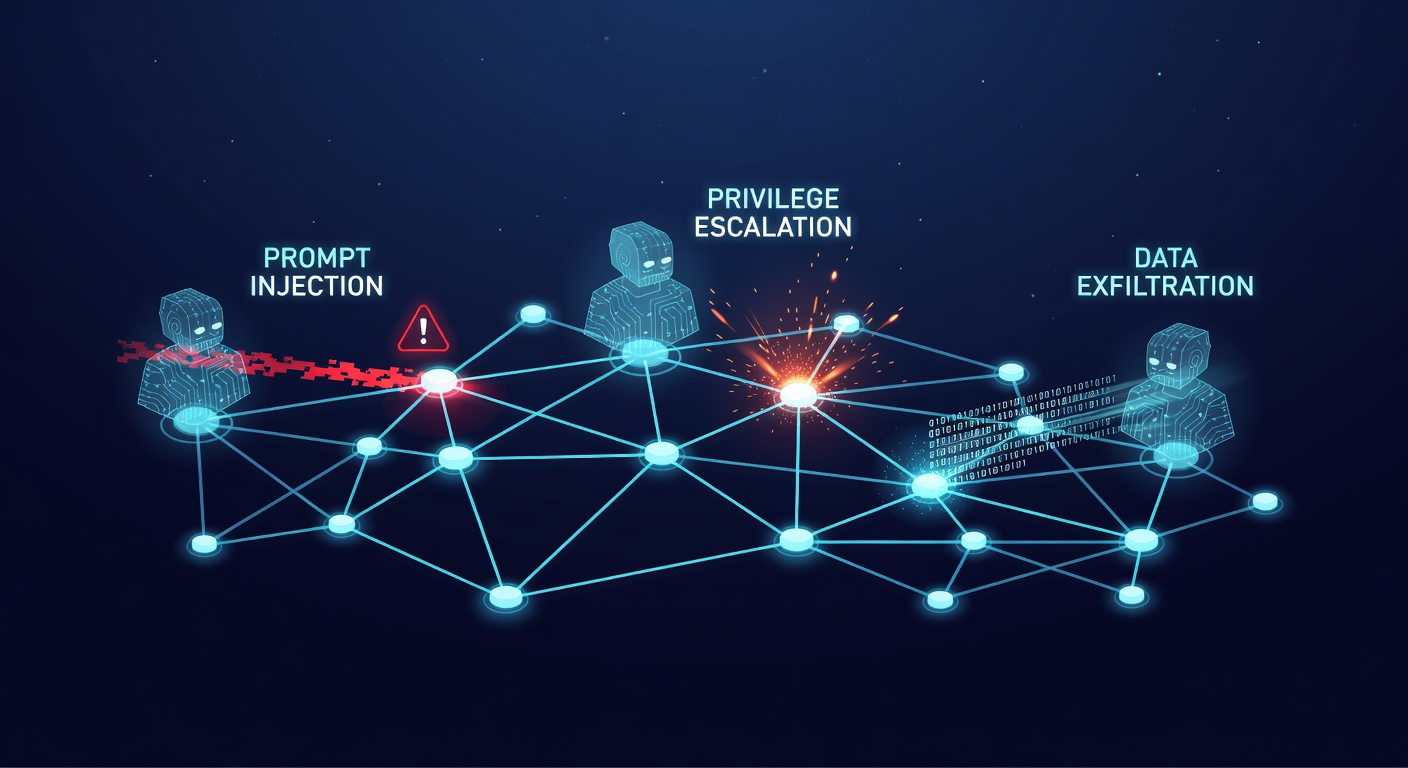

Die fünf grössten Angriffsvektoren durch KI-Agenten

1. Prompt Injection und Manipulation

Bei Prompt-Injection-Angriffen schleusen Angreifer manipulative Anweisungen in die Eingabedaten eines KI-Agenten ein. Der Agent interpretiert diese als legitime Instruktionen und führt unbeabsichtigte Aktionen aus. In einem Finanzkontext könnte ein kompromittierter Agent beispielsweise Transaktionsdaten verfälschen, Prüfprotokolle manipulieren oder sensible Kundendaten an externe Endpunkte weiterleiten.

Das Tückische: Diese Angriffe sind oft schwer zu erkennen, da der Agent formal korrekt arbeitet – er folgt lediglich den falschen Anweisungen.

2. Privilege Escalation und Tool Misuse

KI-Agenten benötigen Zugriffsrechte auf verschiedene Systeme, um ihre Aufgaben zu erfüllen. Jeder Agent erzeugt dabei eine “Non-Human Identity” – eine maschinelle Identität mit API-Zugängen und Systemberechtigungen. Herkömmliche Identity-Management-Systeme sind für die Verwaltung menschlicher Nutzer konzipiert, nicht für Hunderte oder Tausende autonomer Agenten.

Ein mögliches Szenario: Ein KI-Agent, der für die automatisierte Kreditprüfung eingesetzt wird, könnte durch gezielte Manipulation seine Berechtigungen ausweiten und auf Systeme zugreifen, die weit über seinen ursprünglichen Aufgabenbereich hinausgehen.

3. Memory Poisoning

Moderne KI-Agenten verfügen über Langzeitgedächtnis und lernen aus vergangenen Interaktionen. Angreifer können dieses Gedächtnis gezielt “vergiften”, indem sie fehlerhafte oder manipulative Informationen einschleusen. Der Agent trifft daraufhin systematisch falsche Entscheidungen – möglicherweise über Wochen oder Monate hinweg, bevor der Angriff entdeckt wird.

4. Kaskadierende Ausfälle in Multi-Agent-Systemen

In komplexen Finanzinfrastrukturen arbeiten häufig mehrere KI-Agenten zusammen. Wird ein Agent kompromittiert, können sich die Auswirkungen kaskadenartig auf alle verbundenen Systeme ausbreiten. Stellar Cyber dokumentiert in einer aktuellen Analyse einen Fall, in dem die Kompromittierung eines einzelnen Open-Source-Agent-Frameworks zu einer “SolarWinds-ähnlichen” Kettenreaktion führte.

5. Shadow AI und unkontrollierte Deployments

Mehr als ein Drittel aller Datenschutzverletzungen betreffen mittlerweile unverwaltete “Shadow Data”. Mitarbeitende importieren nicht autorisierte KI-Tools in Arbeitsumgebungen – ohne Security Review, ohne Compliance-Prüfung. Im Finanzsektor ist dies eine Zeitbombe, die direkt gegen DORA-Anforderungen verstösst.

DORA 2026: Die Compliance-Lücke wird zum Geschäftsrisiko

Der Digital Operational Resilience Act (DORA) ist seit dem 17. Januar 2025 unmittelbar anwendbar. Über ein Jahr später zeigt die Realität ein ernüchterndes Bild: Laut aktuellen Erhebungen haben 44 Prozent der betroffenen Finanzunternehmen erhebliche Umsetzungsprobleme. Der durchschnittliche Umsetzungsstand liegt bei rund zwei Dritteln der Anforderungen.

DORA ist dabei ausdrücklich keine reine IT-Verordnung – es ist eine Geschäftsleitungs-Verordnung. Die fünf Kernpfeiler umfassen:

- IKT-Risikomanagement: Systematische Identifikation, Bewertung und Steuerung aller IT-Risiken

- Incident Reporting: Strukturierte Meldung von IKT-Vorfällen an die Aufsicht

- Digital Operational Resilience Testing: Regelmässige Tests der digitalen Widerstandsfähigkeit

- Third-Party Risk Management: Überwachung und Steuerung von IKT-Drittanbietern

- Information Sharing: Austausch von Bedrohungsinformationen innerhalb der Branche

Die BaFin hat für 2026 systematische Prüfungen und Nachschauprüfungen angekündigt. Finanzunternehmen, die noch nicht compliant sind, riskieren nicht nur regulatorische Sanktionen, sondern setzen ihre operationale Resilienz aufs Spiel.

Das Zusammenspiel: Warum KI-Agenten die DORA-Compliance gefährden

KI-Agenten stellen DORA-Compliance vor eine doppelte Herausforderung:

| DORA-Anforderung | Herausforderung durch KI-Agenten | Risikostufe |

|---|---|---|

| IKT-Risikomanagement | Autonome Agenten erzeugen nicht-deterministische Risiken, die schwer zu kartieren sind | Hoch |

| Incident Reporting | Agenten-basierte Vorfälle sind schwer zu klassifizieren und zu dokumentieren | Mittel-Hoch |

| Resilience Testing | Bestehende Testframeworks decken KI-Agenten-Szenarien nicht ab | Hoch |

| Third-Party Risk | KI-Modelle und Agent-Frameworks als neue kritische Drittanbieter | Kritisch |

| Information Sharing | Fehlende Taxonomien für agenten-basierte Bedrohungen | Mittel |

Besonders das Third-Party Risk Management wird durch KI-Agenten massiv verkompliziert. Jeder eingesetzte KI-Agent basiert auf einem oder mehreren externen Modellen, nutzt APIs und oft auch Open-Source-Frameworks. Das NIST hat im Februar 2026 mit der “AI Agent Standards Initiative” reagiert und arbeitet an verbindlichen Standards für die Interoperabilität und Sicherheit von KI-Agenten – ein klares Signal, dass die Regulierung mit der Technologie kaum Schritt halten kann.

Handlungsempfehlungen: Sechs Schritte für Finanzinstitute

Die gute Nachricht: Wer jetzt strukturiert vorgeht, kann die Risiken autonomer KI-Agenten beherrschen und gleichzeitig DORA-Compliance sicherstellen.

1. KI-Agenten-Inventar aufbauen

Erfassen Sie systematisch alle im Unternehmen eingesetzten KI-Agenten – autorisierte wie nicht autorisierte. Dokumentieren Sie für jeden Agenten: Einsatzzweck, Zugriffsrechte, verwendete Modelle und Frameworks, Datenflüsse und Verantwortlichkeiten. Dieses Inventar ist die Grundlage für jedes weitere Risikomanagement.

2. Non-Human Identity Management implementieren

Investieren Sie in Identity-Management-Systeme, die explizit für maschinelle Identitäten konzipiert sind. Jeder KI-Agent benötigt eine eindeutige Identität mit granularen, regelmässig überprüften Berechtigungen nach dem Least-Privilege-Prinzip.

3. Agent-spezifische Sicherheitsarchitektur etablieren

Implementieren Sie Guardrails auf mehreren Ebenen: Input-Validierung gegen Prompt Injection, Output-Monitoring für anomale Aktionen, Sandboxing für kritische Operationen und automatisierte Kill-Switches für den Ernstfall.

4. DORA-Testframeworks um KI-Szenarien erweitern

Ihre Digital Operational Resilience Tests müssen KI-spezifische Szenarien umfassen: Was passiert bei einer Prompt-Injection-Attacke auf den Kreditprüfungs-Agenten? Wie reagiert das System auf Memory Poisoning? Wie schnell können kaskadierende Agent-Ausfälle eingedämmt werden?

5. Third-Party Due Diligence für KI-Anbieter

Behandeln Sie KI-Modell-Anbieter und Agent-Framework-Provider mit der gleichen Sorgfalt wie kritische Cloud-Provider. Fordern Sie Transparenz über Trainingsdaten, Sicherheitszertifizierungen und Incident-Response-Prozesse. Prüfen Sie die Supply Chain jedes eingesetzten Frameworks.

6. Governance-Strukturen auf Geschäftsleitungsebene

DORA verlangt Verantwortung auf Vorstandsebene. Stellen Sie sicher, dass die Geschäftsleitung nicht nur über KI-Agenten informiert ist, sondern aktiv in die Governance eingebunden wird. Regelmässige Berichterstattung über Agenten-Risiken, klare Eskalationswege und definierte Risikoappetit-Schwellen sind unverzichtbar.

TCO-Betrachtung: Was Untätigkeit kostet

Finanzinstitute stehen vor der Frage, ob sie in proaktive KI-Sicherheit investieren oder das Risiko von Compliance-Verstössen und Sicherheitsvorfällen tragen. Eine vereinfachte Gegenüberstellung für ein mittelgrosses Institut:

| Kostenfaktor | Proaktive Investition | Reaktive Kosten (Schadensfall) |

|---|---|---|

| KI-Security-Audit und Inventar | 50.000 – 120.000 EUR | – |

| Non-Human Identity Management | 80.000 – 200.000 EUR/Jahr | – |

| Agent-Monitoring und Guardrails | 100.000 – 250.000 EUR/Jahr | – |

| BaFin-Bussgelder (DORA-Verstoss) | – | bis zu 10 Mio. EUR oder 5% des Jahresumsatzes |

| Incident Response und Forensik | – | 500.000 – 5.000.000 EUR |

| Reputationsschaden | – | Nicht bezifferbar, aber existenzbedrohend |

| Gesamtkosten (3 Jahre) | 590.000 – 1.470.000 EUR | 10.500.000+ EUR (konservativ) |

Die Rechnung ist eindeutig: Proaktive Investition in KI-Sicherheit und DORA-Compliance kostet einen Bruchteil dessen, was ein einzelner schwerwiegender Vorfall verursachen kann.

Ausblick: Regulierung wird nachziehen

Das NIST hat mit seiner “AI Agent Standards Initiative” im Februar 2026 ein wichtiges Signal gesendet. In der EU wird der AI Act in den kommenden Monaten durch spezifische Leitlinien für autonome KI-Systeme im Finanzsektor ergänzt werden. Die BaFin hat bereits angekündigt, KI-spezifische Prüfungsstandards in ihre DORA-Nachschauprüfungen zu integrieren.

Finanzinstitute, die jetzt proaktiv handeln, verschaffen sich nicht nur einen Compliance-Vorsprung, sondern positionieren sich als vertrauenswürdige Partner in einer Branche, in der digitales Vertrauen zum entscheidenden Wettbewerbsfaktor wird.

Fazit

Autonome KI-Agenten sind keine Zukunftsmusik mehr – sie sind Realität in der Finanzbranche. Die Kombination aus rasant wachsender Angriffsfläche und lückenhafter DORA-Compliance schafft ein Risikoprofil, das Geschäftsleitungen nicht ignorieren können. Wer jetzt in strukturiertes KI-Risikomanagement, Non-Human Identity Governance und agenten-spezifische Sicherheitsarchitekturen investiert, schützt nicht nur sein Unternehmen, sondern stärkt auch das Vertrauen von Kunden und Aufsichtsbehörden.

Sie möchten Ihre IT-Sicherheitsstrategie auf autonome KI-Agenten vorbereiten und gleichzeitig DORA-Compliance sicherstellen? Die Aionda GmbH unterstützt Finanzinstitute mit massgeschneiderten Lösungen für sichere KI-Integration, Compliance-Automatisierung und regulatorisches Reporting. Kontaktieren Sie uns für eine unverbindliche Erstberatung: stephan.ferraro@aionda.com

0 Comments