AWS-Rechenzentrum in den VAE getroffen: Warum Cloud-Abhängigkeit ein geopolitisches Risiko ist

Am 1. März 2026 passierte etwas, das in keinem Cloud-Migrationskonzept vorgesehen war: Ein AWS-Rechenzentrum in den Vereinigten Arabischen Emiraten wurde durch Objekte getroffen. Funkenflug, Feuer, Stromabschaltung. Eine komplette Availability Zone der Region me-central-1 fiel aus. Nicht wegen eines Software-Bugs. Nicht wegen einer Fehlkonfiguration. Sondern wegen eines militärischen Angriffs.

Im Rahmen der iranischen Vergeltungsschläge gegen die Golfstaaten wurden Raketen und Drohnen auf die VAE, Katar und Bahrain abgefeuert. AWS bestätigte auf seiner Status-Seite, dass “Objekte die Anlage trafen und Funken sowie ein Feuer auslösten”. Die Wiederherstellung dauerte mehrere Stunden.

Was bedeutet das für Banken und Versicherungen?

Die Finanzbranche hat in den letzten Jahren massiv in Cloud-Infrastruktur investiert. AWS, Azure und Google Cloud sind aus der IT-Strategie vieler Banken und Versicherungen nicht mehr wegzudenken. Doch der Vorfall in den VAE zeigt eine Risikodimension, die in den meisten Cloud-Strategien fehlt: geopolitische Risiken.

Wer seine kritischen Systeme in einer einzigen Cloud-Region betreibt, hat keinen Disaster-Recovery-Plan – er hat eine Hoffnung. Und Hoffnung ist keine IT-Strategie.

DORA und die Pflicht zur operationellen Resilienz

Seit Januar 2025 gilt der Digital Operational Resilience Act (DORA) für alle Finanzunternehmen in der EU. Die Verordnung verlangt unter anderem:

- Identifikation und Management von IKT-Drittanbieterrisiken – Cloud-Provider sind explizit eingeschlossen

- Regelmäßige Tests der operationellen Resilienz – einschließlich Szenarien, die den Ausfall eines gesamten Providers simulieren

- Exit-Strategien – dokumentierte Pläne, wie kritische Dienste ohne den bisherigen Cloud-Anbieter weiterlaufen

Der AWS-Vorfall in den VAE ist kein theoretisches Szenario mehr. Es ist ein realer Testfall. Und die Frage, die sich jeder IT-Verantwortliche in der Finanzbranche jetzt stellen muss: Hätte unser Unternehmen diesen Ausfall überlebt?

Die drei größten Fehler bei der Cloud-Strategie

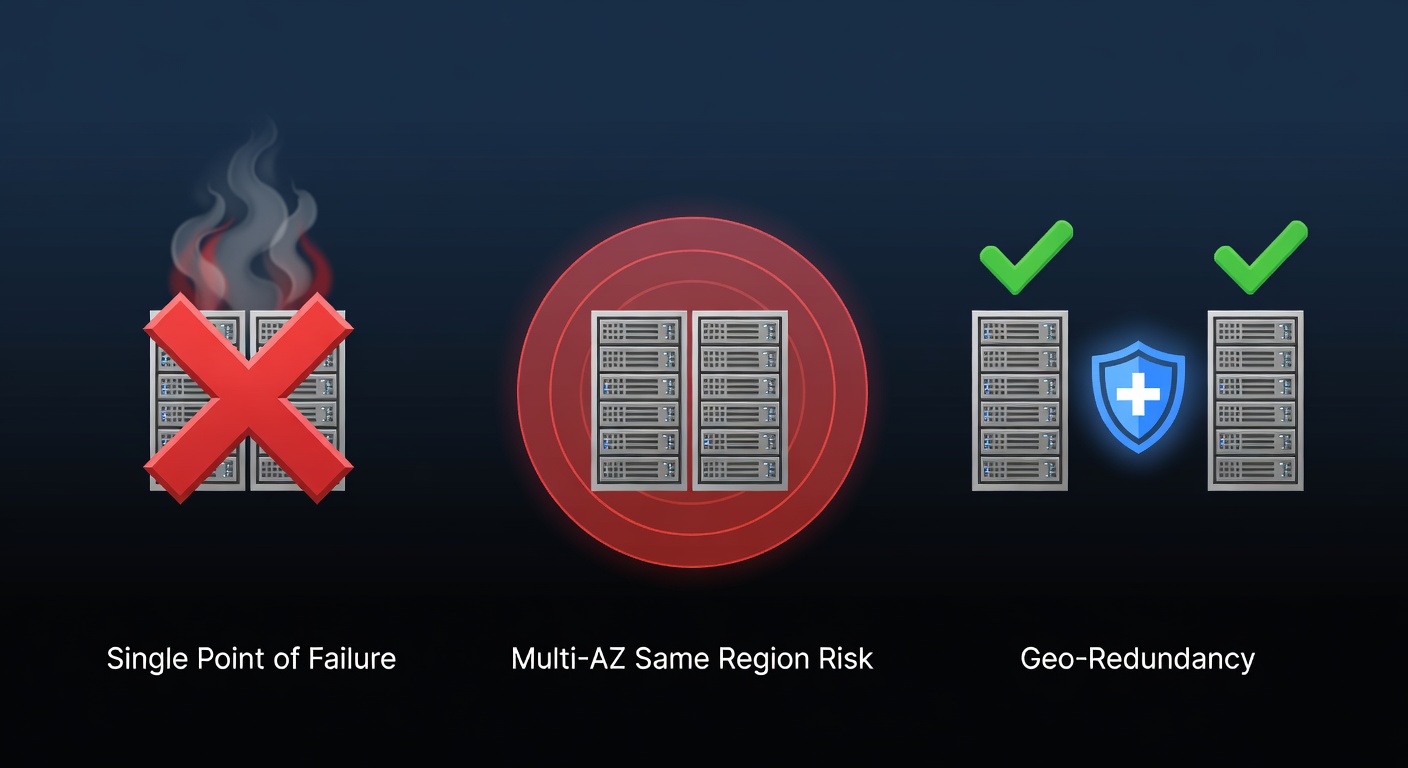

1. Backup im selben Rechenzentrum

Klingt offensichtlich, passiert trotzdem ständig. Wenn Primary und Backup in derselben Region liegen, teilen sie denselben “Blast Radius”. Ein Stromausfall, ein Netzwerkproblem – oder eben ein militärischer Angriff – nimmt beides gleichzeitig offline.

2. “Multi-AZ” als ausreichend betrachten

AWS bewirbt Multi-AZ-Deployments als hochverfügbar. Und für die meisten Szenarien stimmt das. Aber Availability Zones innerhalb einer Region liegen oft nur wenige Kilometer auseinander. Bei einem regionalen Ereignis – Naturkatastrophe, Stromnetzkollaps, militärischer Konflikt – fallen sie gemeinsam aus.

3. Keine Multi-Region- oder Multi-Cloud-Strategie

Echte Hochverfügbarkeit erfordert Geo-Redundanz über verschiedene Regionen und idealerweise verschiedene Jurisdiktionen. Frankfurt und Dublin statt Frankfurt und Frankfurt. Oder besser noch: AWS Frankfurt und Azure West Europe als Fallback.

Was Finanzunternehmen jetzt tun sollten

Die Lehre aus dem VAE-Vorfall ist nicht, dass Cloud schlecht ist. Cloud-Infrastruktur bietet enorme Vorteile in Skalierbarkeit, Flexibilität und Kosten. Die Lehre ist, dass blinde Cloud-Abhängigkeit ein Risiko ist, das aktiv gemanagt werden muss.

Konkrete Maßnahmen:

- Geo-Redundanz über stabile Jurisdiktionen – kritische Workloads auf mindestens zwei Regionen in politisch stabilen Ländern verteilen

- Multi-Cloud als Rückfallebene – zumindest für geschäftskritische Anwendungen einen zweiten Provider vorsehen

- On-Premise für sensible Daten – bestimmte Workloads gehören nicht in die Public Cloud, besonders wenn regulatorische Anforderungen oder Datenschutz betroffen sind

- Regelmäßige DR-Tests – und zwar nicht nur den Failover zwischen zwei Availability Zones, sondern den kompletten Regionswechsel

- DORA-konforme Dokumentation – Exit-Strategien und Drittanbieter-Risikobewertungen aktualisieren

99,99 % Verfügbarkeit – das Kleingedruckte

Cloud-Provider versprechen 99,99 % Uptime. Das klingt nach Perfektion. Aber diese SLAs decken keine “Force Majeure” ab – und ein militärischer Angriff fällt definitiv darunter. Die finanziellen SLA-Credits, die AWS im Schadensfall erstattet, sind ein Tropfen auf den heißen Stein, verglichen mit dem Geschäftsverlust einer Offline-Phase bei einem Finanzdienstleister.

Oder anders ausgedrückt: Ihr SLA sagt 99,99 %. Die Realität sagt, dass ein Rechenzentrum getroffen werden kann. Planen Sie für die Realität, nicht für das SLA.

Fazit

Der 1. März 2026 markiert einen Wendepunkt in der Diskussion über Cloud-Sicherheit. Nicht weil Cloud-Computing unsicher wäre – sondern weil sich gezeigt hat, dass physische Infrastruktur physischen Risiken ausgesetzt ist. Egal wie gut die Software ist.

Für Banken und Versicherungen, die unter DORA-Anforderungen stehen, ist der Vorfall ein Weckruf: Cloud-Strategie ohne geopolitische Risikoanalyse ist unvollständig. Geo-Redundanz über stabile Jurisdiktionen ist keine Paranoia – es ist das Minimum.

Stephan Ferraro ist Gründer der Aionda GmbH in Stuttgart und berät seit über 20 Jahren Finanzunternehmen in den Bereichen IT-Sicherheit, Softwarearchitektur und Cloud-Strategie. Kontakt: [email protected]

0 Comments