AI Agents als neue Angriffsfläche: Was Banken und Versicherungen 2026 wissen müssen

Autonome KI-Agenten revolutionieren Geschäftsprozesse in der Finanzbranche. Doch mit der rasanten Einführung wächst eine neue Bedrohung, die viele Institute unterschätzen: AI Agents werden zur grössten neuen Angriffsfläche seit der Cloud-Migration. Aktuelle Studien zeigen alarmierende Zahlen – und DORA verschärft den Handlungsdruck erheblich.

Die stille Revolution: AI Agents in der Finanzbranche

Künstliche Intelligenz hat sich in den letzten zwei Jahren von experimentellen Chatbots zu autonomen Agenten weiterentwickelt, die eigenständig Entscheidungen treffen, Datenbanken abfragen, E-Mails versenden und komplexe Workflows auslösen. In Banken und Versicherungen übernehmen AI Agents bereits heute Aufgaben wie automatisierte Kreditprüfungen, Betrugserkennung, Compliance-Monitoring und Kundenservice.

Die Geschwindigkeit dieser Entwicklung ist bemerkenswert: Laut dem Gravitee State of AI Agent Security 2026 Report haben 80,9 % der technischen Teams die Planungsphase hinter sich gelassen und testen oder betreiben AI Agents bereits in Produktivumgebungen. McKinsey prognostiziert, dass AI Agents jährlich 2,6 bis 4,4 Billionen US-Dollar an Mehrwert generieren könnten.

Doch hinter dieser Euphorie verbirgt sich ein strukturelles Problem: Die Einführung von AI Agents erfolgt deutlich schneller als die Entwicklung entsprechender Sicherheitskonzepte.

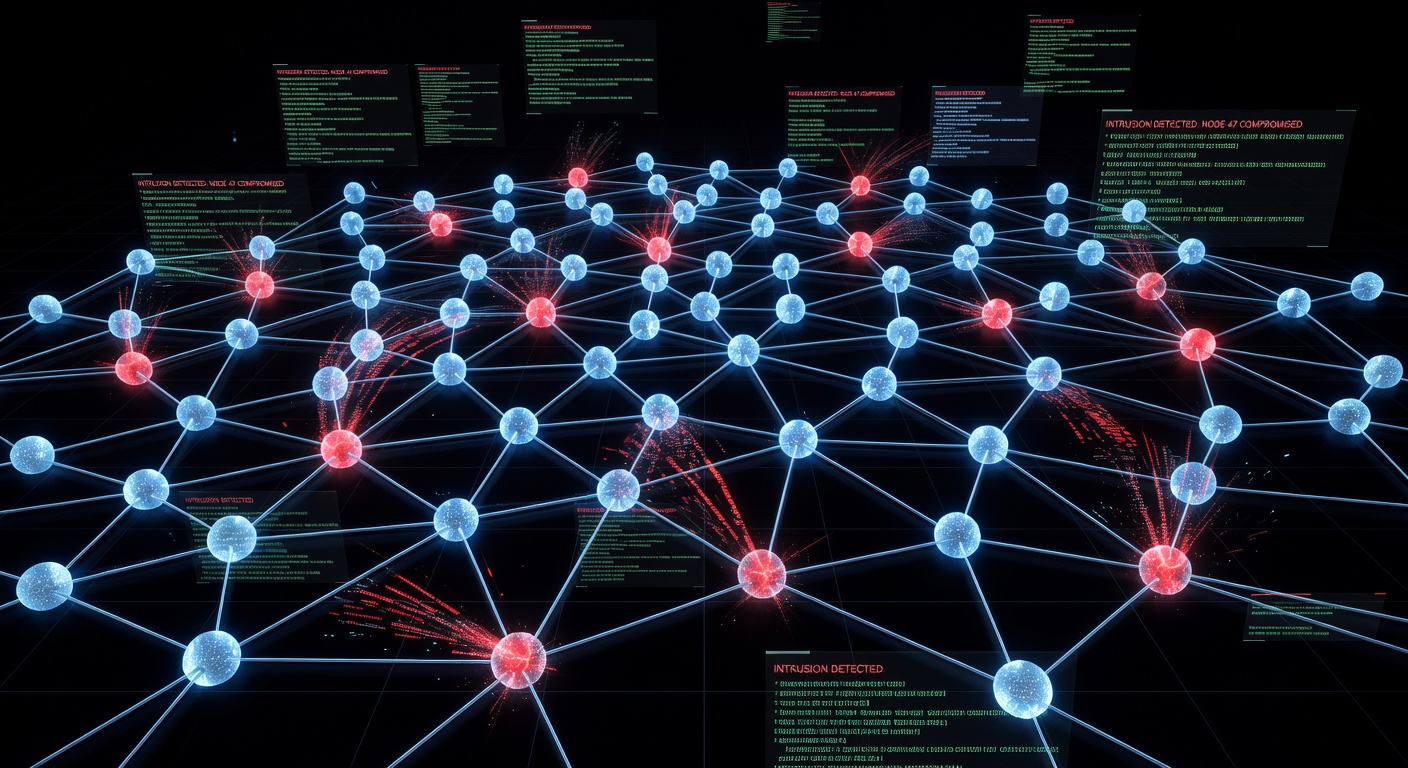

Autonome AI Agents bilden ein komplexes Netzwerk – jeder Knotenpunkt ist ein potenzieller Angriffsvektor.

Die Zahlen sprechen eine deutliche Sprache

Die aktuelle Datenlage zur Sicherheit von AI Agents sollte jeden IT-Verantwortlichen in der Finanzbranche aufhorchen lassen:

- 88 % der Organisationen meldeten im vergangenen Jahr einen bestätigten oder vermuteten Sicherheitsvorfall im Zusammenhang mit AI Agents.

- Nur 14,4 % der in Produktion genommenen AI Agents wurden mit vollständiger Freigabe durch Sicherheits- und IT-Abteilungen deployt.

- 82 % der Führungskräfte glauben, ihre bestehenden Richtlinien schützen vor unbefugten Agent-Aktionen – doch nur 21 % haben tatsächliche Transparenz darüber, auf welche Daten und Systeme ihre Agents zugreifen.

- 47,1 % der AI Agents in Unternehmen werden aktiv überwacht oder abgesichert – mehr als die Hälfte operiert ohne konsistente Sicherheitsaufsicht.

- 25,5 % der eingesetzten Agents können eigenständig neue Agents erstellen und beauftragen, was die Angriffsfläche exponentiell vergrössert.

Besonders kritisch: 45,6 % der Organisationen nutzen gemeinsame API-Schlüssel für die Agent-zu-Agent-Authentifizierung. Das entspricht dem Sicherheitsniveau, als würde man allen Mitarbeitern dasselbe Passwort geben.

Die fünf grössten Angriffsvektoren bei AI Agents

Traditionelle IT-Sicherheitskonzepte sind nicht für autonome Systeme ausgelegt. AI Agents denken, planen, nutzen externe Werkzeuge und treffen eigenständige Entscheidungen. Jede dieser Fähigkeiten eröffnet spezifische Angriffsvektoren.

1. Prompt Injection

Prompt Injection steht auf Platz 1 der OWASP Top 10 für LLM-Anwendungen 2025. Dabei werden schädliche Anweisungen in Benutzereingaben, Dokumente oder abgerufene Daten eingebettet, um das Verhalten eines Agents zu manipulieren – ohne dass konventionelle Sicherheitssysteme Alarm schlagen.

Das Risiko potenziert sich in agentischen Systemen: Wenn ein Agent externe Daten abruft, verarbeitet und darauf basierend Aktionen ausführt, kann eine einzige eingeschleuste Anweisung eine Kaskade durch den gesamten Workflow auslösen. Forschungsergebnisse zeigen, dass Fine-Tuning-Angriffe Claude Haiku in 72 % und GPT-4o in 57 % der Fälle umgehen konnten.

2. Übermässige Berechtigungen (Over-Permissioning)

Die meisten AI Agents werden mit deutlich mehr Zugriffsrechten ausgestattet, als sie für ihre Aufgabe benötigen. Wenn ein Kundenservice-Agent die gesamte Wissensdatenbank lesen, Abrechnungssysteme abfragen und Kontoeinstellungen ändern kann, wächst der potenzielle Schaden einer Kompromittierung exponentiell.

IBM empfiehlt ein Just-in-Time-Berechtigungsmodell, bei dem Zugriffe nur für die Dauer einer spezifischen Aufgabe gewährt und anschliessend sofort entzogen werden. In der Praxis setzen dies jedoch die wenigsten Organisationen um.

3. Shadow AI

Jede fünfte Organisation berichtet von Sicherheitsvorfällen durch nicht autorisierte KI-Deployments. Mitarbeiter nutzen eigenständig KI-Tools, die nicht von der IT-Abteilung genehmigt wurden. Diese Shadow-AI-Systeme verarbeiten sensible Daten über unkontrollierte Kanäle.

Die finanziellen Auswirkungen sind erheblich: Shadow-AI-Sicherheitsvorfälle kosten durchschnittlich 670.000 US-Dollar mehr als Standard-Sicherheitsvorfälle. Unternehmen betreiben im Durchschnitt etwa 1.200 inoffizielle KI-Anwendungen.

4. Datenpersistenz und Memory-Risiken

AI Agents, die Konversationsverläufe oder Kontext über Sitzungen hinweg speichern, sammeln im Laufe der Zeit sensible Informationen an. Ohne explizites Memory-Lifecycle-Management entstehen unkontrollierte Datenspeicher, die bei einer Kompromittierung zum umfassenden Datenleck werden können.

5. Supply-Chain-Angriffe

KI-Supply-Chain-Schwachstellen stehen auf Platz 3 der OWASP Top 10. Manipulierte Modelle, kompromittierte Trainingsdaten oder bösartige Plugins können die gesamte Agent-Infrastruktur unterwandern – ein Risiko, das mit der zunehmenden Vernetzung von Agents untereinander wächst.

DORA verschärft den Handlungsdruck

DORA-Compliance erfordert eine ganzheitliche Strategie, die auch autonome KI-Systeme umfasst.

Die EU-Verordnung DORA (Digital Operational Resilience Act) hat die regulatorischen Anforderungen an die digitale Widerstandsfähigkeit von Finanzinstituten grundlegend verschärft. Für den Einsatz von AI Agents ergeben sich daraus konkrete Pflichten:

ICT-Risikomanagement

DORA verlangt umfassende Rahmenwerke für das ICT-Risikomanagement, die alle technologischen Ressourcen auf geschäftliche Auswirkungen abbilden. AI Agents müssen als eigenständige ICT-Ressourcen identifiziert, klassifiziert und kontinuierlich überwacht werden. Die Tatsache, dass nur 21,9 % der Organisationen AI Agents als unabhängige, identitätsführende Entitäten behandeln, stellt ein erhebliches DORA-Compliance-Risiko dar.

Incident Reporting

Sicherheitsvorfälle im Zusammenhang mit AI Agents fallen unter die DORA-Meldepflichten. Organisationen müssen in der Lage sein, Agent-bezogene Incidents schnell zu erkennen, zu dokumentieren und an die zuständigen Behörden zu melden. Ohne durchgängige Überwachung der Agent-Aktivitäten ist dies kaum möglich.

Third-Party-Risikomanagement

Viele AI Agents nutzen externe APIs, Cloud-Dienste und Modelle von Drittanbietern. DORA fordert eine systematische Überwachung und Steuerung dieser Drittanbieter-Risiken, einschliesslich Konzentrationsrisiken. Wenn mehrere kritische Agents auf demselben LLM-Anbieter basieren, entsteht ein Klumpenrisiko, das unter DORA explizit adressiert werden muss.

Resilience Testing

DORA schreibt regelmässige Tests der digitalen Widerstandsfähigkeit vor, einschliesslich Threat-Led Penetration Testing (TLPT). AI Agents müssen in diese Testszenarien einbezogen werden – einschliesslich spezifischer Angriffsmuster wie Prompt Injection, Agent Hijacking und Privilege Escalation.

Ein Sicherheitsframework für AI Agents in der Finanzbranche

Basierend auf aktuellen Best Practices und regulatorischen Anforderungen empfehlen wir Finanzinstituten ein strukturiertes Vorgehen:

| Massnahme | Beschreibung | DORA-Bezug |

|---|---|---|

| Agent-Inventar | Vollständige Erfassung aller AI Agents mit Zugriffsrechten, genutzten APIs und Datenflüssen | Art. 5-16 (ICT Risk Management) |

| Identity Management | Jeden Agent als eigenständige Identität mit individuellen Credentials und Least-Privilege-Zugriff behandeln | Art. 9 (Schutz und Prävention) |

| Just-in-Time-Berechtigungen | Dynamische Rechtevergabe nur für die Dauer spezifischer Aufgaben | Art. 9 (Schutz und Prävention) |

| Continuous Monitoring | Echtzeit-Überwachung aller Agent-Aktivitäten, Tool-Aufrufe und Datenflüsse | Art. 10 (Erkennung) |

| Prompt-Injection-Schutz | Input-Validierung, Output-Filterung und Sandboxing für alle Agent-Interaktionen | Art. 9 (Schutz und Prävention) |

| Memory Management | Definierte Lebenszyklen für Agent-Speicher mit automatischer Bereinigung sensibler Daten | Art. 11 (Reaktion und Wiederherstellung) |

| Agent Red Teaming | Regelmässige Sicherheitstests mit AI-spezifischen Angriffsszenarien | Art. 26-27 (TLPT) |

| Drittanbieter-Monitoring | Systematische Überwachung aller externen LLM-Provider und API-Abhängigkeiten | Art. 28-44 (Third-Party Risk) |

TCO-Betrachtung: Was kostet Untätigkeit?

Die durchschnittlichen Kosten eines Datenvorfalls lagen 2025 bei 4,88 Millionen US-Dollar (IBM Cost of a Data Breach Report). Shadow-AI-Vorfälle kosten durchschnittlich 670.000 US-Dollar mehr als herkömmliche Sicherheitsvorfälle. Gleichzeitig zeigt die IBM-Studie, dass Organisationen mit umfassendem KI-Einsatz in ihren Security Operations Centern die Kosten pro Vorfall um durchschnittlich 2,2 Millionen US-Dollar senken konnten.

Für ein mittelgrosses Finanzinstitut ergibt sich ein mögliches Szenario:

| Kostenfaktor | Ohne AI-Security-Strategie | Mit AI-Security-Strategie |

|---|---|---|

| Durchschnittliche Breach-Kosten | 4.880.000 € | 2.680.000 € |

| Shadow-AI-Zusatzkosten (pro Vorfall) | 670.000 € | 0 € |

| DORA-Bussgeld-Risiko | bis 10 Mio. € oder 5 % Umsatz | minimiert |

| Aufbau AI Security Framework (jährlich) | 0 € | 250.000 – 500.000 € |

| Gesamtrisiko-Exposure | Hoch | Kontrolliert |

Die Investition in ein strukturiertes AI-Security-Framework amortisiert sich bei einem einzigen verhinderten Sicherheitsvorfall um ein Vielfaches.

Der EU AI Act als zusätzlicher Treiber

Ab August 2026 wird der EU AI Act vollständig durchgesetzt. Für Finanzinstitute, die AI Agents einsetzen, bedeutet dies zusätzliche Anforderungen an Transparenz, Risikobewertung und menschliche Aufsicht. Hochrisiko-KI-Systeme im Finanzsektor – etwa solche, die Kreditentscheidungen treffen oder Betrugsanalysen durchführen – unterliegen besonders strengen Auflagen.

Die Kombination aus DORA und EU AI Act schafft einen regulatorischen Rahmen, der proaktives Handeln belohnt und reaktives Verhalten bestraft. Finanzinstitute, die jetzt ihre AI-Agent-Strategie mit einem robusten Sicherheitsframework unterlegen, schaffen sich einen doppelten Vorteil: regulatorische Compliance und operationale Widerstandsfähigkeit.

Handlungsempfehlungen für CEOs und IT-Leiter

- Bestandsaufnahme sofort starten: Identifizieren Sie alle AI Agents in Ihrer Organisation – einschliesslich Shadow AI. Sie können nicht schützen, was Sie nicht kennen.

- Agent Identity Management einführen: Behandeln Sie jeden AI Agent wie einen Mitarbeiter mit eigenem Ausweis, definierten Befugnissen und nachvollziehbarem Verhalten.

- Zero-Trust-Prinzipien auf Agents anwenden: Kein Agent sollte implizites Vertrauen geniessen. Jeder Zugriff wird verifiziert, jede Aktion protokolliert.

- AI-spezifisches Red Teaming etablieren: Testen Sie Ihre Agents mit Prompt-Injection-Angriffen, Social Engineering und Privilege-Escalation-Szenarien.

- DORA-Compliance um AI Agents erweitern: Integrieren Sie AI Agents in Ihr bestehendes ICT-Risikomanagement, Incident Reporting und Third-Party-Monitoring.

- Kompetenz aufbauen: Nur 24 % der Unternehmen haben ein dediziertes AI-Security-Governance-Team. Investieren Sie in Weiterbildung und spezialisierte Rollen.

Fazit: Handeln, bevor der Vorfall eintritt

AI Agents sind keine Zukunftsmusik – sie sind Produktionsrealität. Die Finanzbranche steht vor der Herausforderung, die Innovationskraft autonomer KI-Systeme zu nutzen, ohne die Sicherheit und Compliance zu gefährden. Die Daten zeigen eindeutig: Die grösste Gefahr geht nicht von der Technologie selbst aus, sondern von der Lücke zwischen Deployment-Geschwindigkeit und Sicherheitsreife.

Finanzinstitute, die jetzt handeln, sichern sich nicht nur gegen die aktuellen Bedrohungen ab, sondern positionieren sich als vertrauenswürdige, resiliente Partner in einem zunehmend regulierten Umfeld.

Sie möchten Ihre AI-Agent-Strategie auf ein solides Sicherheitsfundament stellen? Die Aionda GmbH unterstützt Banken und Versicherungen bei der sicheren Integration von KI-Systemen – von der Architekturberatung über Nearshoring-Entwicklung bis hin zur DORA-konformen Implementierung.

Kontaktieren Sie uns: stephan.ferraro@aionda.com

Autor: Stephan Ferraro, Gründer und Geschäftsführer der Aionda GmbH

0 Comments